حملات DDoS چیست و راه های مقابله با آن کدام اند؟

در این مقاله سعی داریم تا به معرفی اصطلاحی به نام حملات DDoS و روش های مقابله با آن بپردازیم و ببینیم چگونه می توان از سرور و کسب و کار خود در برابر این حملات محافظت کرد؟ با ما همراه باشید.

حمله DDoS برای اولین بار در سال 2017 در جنوب شرقی آمریکا موجب از کار افتادن چندیدن سرور اصلی پلی استیشن شده و دسترسی کاربران به نتفلیکس و آمازون و بسیاری از سیستم های دیگر را مسدود کرد. اما حمله DDoS چیست و مدیران سرورها و کسب و کارها چگونه می توانند از اثرات مخرب آن در امان بمانند؟

حمله DDOS چیست؟

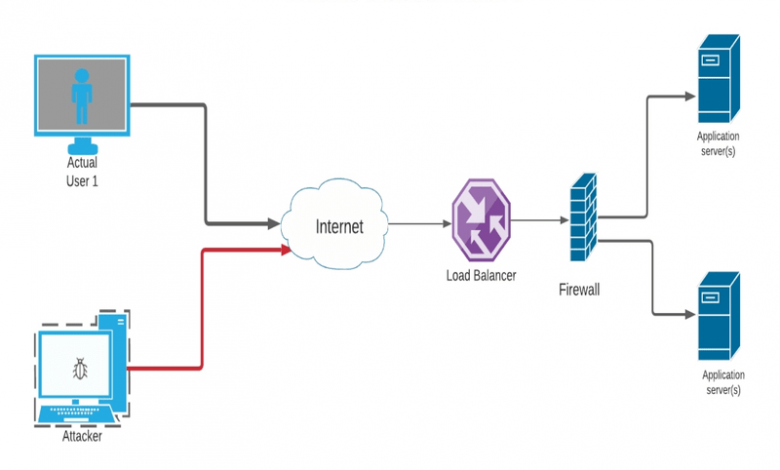

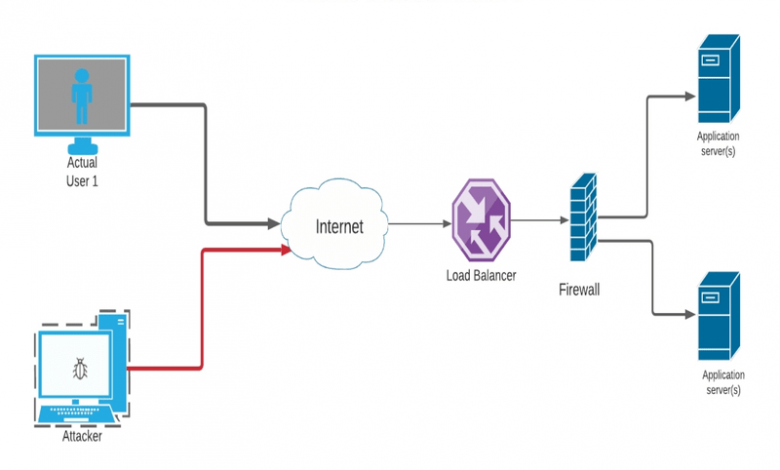

اتک یا حملات Dos و DDoS یکی از خطرناک ترین حملاتی است که به تازگی در بستر اینترنت انجام می شود. کلمه DDoS مخفف عبارت Distributed Denial of Service به معنای منع سرویس توزیع شده می باشد و هدف آن از کار انداختن سرور یا شبکه به وسیله ده ها، صد ها یا چندین دستگاه با فرستادن ترافیک فیک به یک سرور می باشد. نحوه انجام این کار به نوع حمله DDoS بستگی دارد. در واقع این حملات با ارسال بسته های داده به قربانی شکل می گیرد. به این شکل که شبکه یا ظرفیت پردازشی قربانی را از بسته های اطلاعاتی پر کرده و از دسترسی کاربران به سرویس جلوگیری می کند.

در حمله DDoS زمانی که بازدید کنندگان واقعی در صدد بازدید از سایت هستند، به این دلیل که درخواست های زیادی برای سرور ارسال شده است، خطای سرور برای آن ها نمایان شده و دیگر قادر به بازدید از سایت نخواهند بود. به این ترتیب کاربران واقعی نمی توانند به محصولات یا سرویس های سایت دسترسی پیدا کرده و یا حساب کاربری خود را سازماندهی نمایند. این حالت برای یک کسب و کار خوب نیست و مدیران کسب و کار مجبور می شوند هزینه بسیاری بپردازند.

ساختار حملات DDoS چیست؟

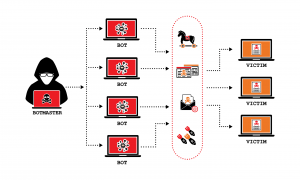

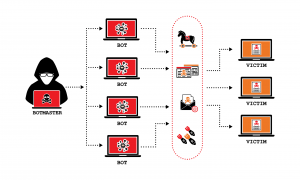

1. مهاجم واقعی (Attacker)

اتکر یا Attacker به کاربر مخربی گفته می شود که وظیفه هدایت بسته های DDoS را به سمت سیستم هدف یا سیستم قربانی برعهده دارد.

2. گردانندگان یا اربابان (Handlers)

سیستمی است که کاربر مخرب از طریق آن به هدایت سرورهای ارسال کننده بسته های DDoS می پردازند. نرم افزارهای نصب شده روی این سرور قادر به هدایت Agent ها می باشند.

3. عاملها (Agents or Zombies)

سیستم های حاوی نرم افزارهای خاصی هستند و وظیفه ارسال بسته های DDoS به سمت قربانی را بر عهده دارند. این سیستم ها به منظور جلوگیری از ردیابی حمله کننده در بیرون از شبکه آن ها و سیستم قربانی قرار می گیرند.

تأثیرات حملات DDoS چیست؟

اما چرا مقابله با حملات DDoS بسیار حائز اهیمت است؟ در پاسخ به این سوال باید بگوییم که از دسترس خارج شدن سایت برای چند ساعت یا حتی چندین روز ممکن است عواقب زیادی برای کسب و کار به دنبال داشته باشد، این جاست که صاحبان مشاغل و کسب و کارها باید هزینه های زیادی را متحمل شوند، چرا که در دسترس نبودن سایت موجب کم شدن مشتری های احتمالی و کاهش میزان فروش خواهد شد.

به عنوان مثال یک شرکت را در نظر بگیرید که روزانه 5000 دلار در روز فروش دارد، اگر حمله DDoS رخ دهد می تواند بیش از 15000 دلار هزینه داشته باشد و این برای شرکت های کوچک یک شکست بزرگ تلقی می شود. حملات DDoS معمولا در ساعات پیک کسب و کار انجام می گیرند و مهاجمان تلاش می کنند تا جایی که ممکن است حمله را ادامه دهند.

علاوه بر موارد ذکر شده، حملات DDoS شهرت و اعتبار کسب و کار شما را زیر سوال می برد، چون کاربران نمی دانند که شما قربانی این حملات بوده اید، فقط می دانند که زمانی که خواستند از سایت شما بازدید کنند جوابی نگرفتند و سایت شما در دسترس نبوده است.

اقدامات مورد نیاز برای جلوگیری از حملات DDoS

با استفاده از روش های زیر می توان از این حملات جلوگیری کرد:

- پیکربندی مجدد نرم افزارها و سخت افزارها

روتر های را می توان به گونه ای پیکربندی نمود که با فیلتر کردن پروتکل های غیر ضروری از حملات ساده Ping جلوگیری کرده و قادر به متوقف کردن آدرس های IP نا معتبر باشند.

روشهای سیستمهای کشف نفوذ (intrusion detection systems) موجب ایجاد توانایی هایی می شود و باعث تشخیص پروتکل های معتبر به عنوان ابزار حمله می گردد. این سیستم ها می توانند به همراه فایروال ها مورد استافده قرار گیرند تا به شکل خودکار در زمان نیاز ترافیک را مسدود نمایند.

پیکربندی مناسب Application هایی که به عنوان سرویس دهنده عمل می کنند، می تواند در کاهش حملات DDoS بسیار موثر باشد. مدیر سرور می تواند منابع مورد استفاده توسط Application و هم چنین نحوه پاسخگویی به درخواست های کاربران را تعیین نماید.

-

کمک گرفتن از متخصصین

شرکت های بسیاری در زمینه مقابله با این حملات فعالیت دارند و می توانند قبل از وقوع حملات، حین حملات و حتی پس از آن نیز به شما کمک کنند. این شرکت ها با توجه به تجربه خود در این زمینه می توانند بسیار مفید عمل کنند اما چیزی که وجود دارد این است که هزینه همکاری با این سازمان ها چشمگیر خواهد بود.

اما برای جلوگیری از پرداخت هزینه های هنگفت می توان از سروی های آنلاین استفاده کرد. سرویس CloudFlare یکی از بهترین سرویس ها برای مقابله با حملات می باشد که سرویس های رایگان نیز ارائه می نماید و می تواند تا حدودی در مقابله با حملات به شما کمک نماید. سرویس های افزوده CloudFlare موجب اعمال محافظت بهتر روی سایت شما می شوند. به این شکل که در این سرویس ها اطلاعات سایت شما در چندین دیتاسنتر و نقاط جغرافیایی مختلف توزیع می شود. از این رو حمله به یک سایتی که در نقاط مختلف توزیع شده، بسیار سخت است.

از طرف دیگر تشخیص و مقابله با حملات به شکل خودکار انجام می شود. با این کار دیگر شما زمان و انرژی خود را برای مقابله با حملات تلف نخواهید کرد.

-

برنامه ریزی برای آینده و وقوع حملات

اگر شما یکی از افرادی هستید که حملات DDoS برایتان رخ داده است، باید بدانید که در حین حمله زمان زیادی برای واکنش به حملات ندارید. در این حالت اولویت با بازگردانی سرویس ها و مقابله با حملات می باشد.

بایستی برای انجام اقدامات ذکر شده، قبل از وقوع حملات برنامه ریزی داشته باشید. مواردی که از قبل از حمله باید برنامه ریزی کنید به ترتیب زیر هستند:

- برای شروع کار می توانید با سرویس دهنده اینترنت سرور سایت خود تماس گرفته و پروتکل های قابل انجام در شرایط حمله را بشناسید.

- از IP ها و پروتکل هایی که می توانید در زمان حملات برای آن ها اجازه ی دسترسی صادر نمایید، یک لیست تهیه کنید.

- اگر شرکت شما همواره در معرض این حملات قرار دارد، تجهیزات نرم افزاری و سخت افزاری لازم برای مقابله را پیاده سازی نمایید.

- نقاط ضعف امنیتی خود را بشناسید و تا حد امکان آن ها را محدود کنید.

سخن آخر

امروزه کسب و کارها و سایت ها در معرض حملات و خطرات زیادی هستند که DDoS یکی از این حملات می باشد. اگر می خواهید توسط این حملات غافل گیر نشوید بایستی همواره آماده باشید تا زمان وقوع، بر اساس برنامه ریزی از قبل انجام شده، عمل کنید و در اسرع وقت به مقابله با حملات بپردازید. امیدواریم این مقاله برای شما مفید واقع شده باشد و با مفهوم حملات DDoS آشنا شده باشید.